为什么公司必须面对他们将经历供应链攻击 媒体

供应链攻击与企业安全

关键要点

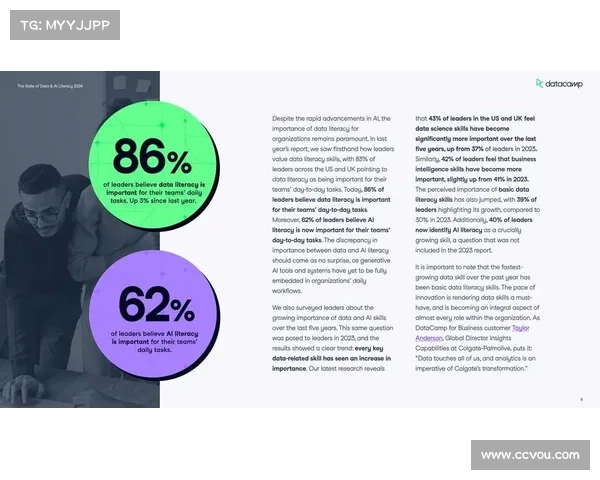

供应链攻击的难度在下降,企业的供应商数量在持续增加。近年的攻击者类型与以往不同,财务动机的网络犯罪分子越来越活跃。企业需实时监测供应链的安全风险,并建立完整的供应商清单。在面对供应链攻击时,迅速有效的应对措施至关重要。供应链攻击正变得越来越简单,尤其是在企业不断扩展他们的供应商名单时。每当员工下载新的服务、软件或应用时,都会导致新的潜在安全风险。大多数组织甚至不清楚自己究竟有多少个供应商,给威胁行为者留下了大量的入侵点。

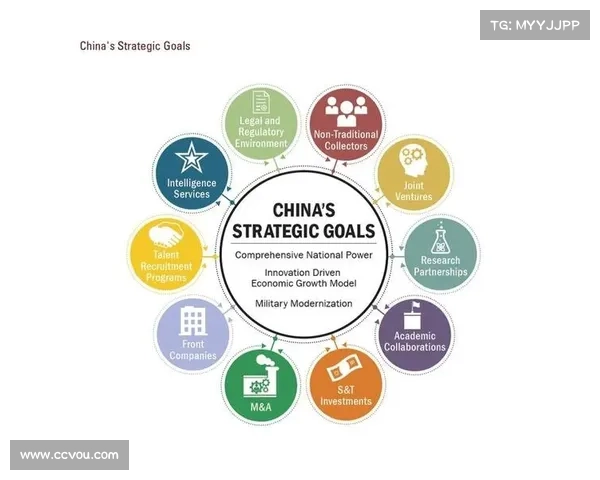

威胁行为者钟情于供应链攻击,因为这让网络犯罪分子能够在仅需攻击一个组织的时间和精力下,造成多个受害者。尽管这些攻击本质上相似,但有证据表明,当前实施这些攻击的威胁行为者类型与去年的传统威胁行为者截然不同。过去,供应链攻击通常与国家赞助的团体联系在一起,目的是进行网络间谍活动或破坏关键基础设施。然而如今,企业必须意识到,近期的供应链攻击已经不再仅仅是这些团体的专属领域。

最近,财务动机的网络犯罪分子开始盯上供应链。这些新型供应链掠夺者通常以经济利益为主,而非政治动机。攻击者会窃取供应商或供应商的登录凭证,从而获取访问组织系统的权限,随后可能通过部署勒索软件来从目标组织勒索现金。这类攻击通常通过网络钓鱼、社交工程或利用供应商外部系统中的漏洞,窃取与组织运营或客户相关的敏感数据。

截至今年,供应链网络攻击急剧增加,影响了大量供应商。在三月份,一起针对3CX的供应链攻击影响了Windows和macOS桌面应用程序,突显了软件用户供应链安全的担忧。攻击者成功地在应用程序中注入恶意代码,迫使感染的机器下载一个包含命令与控制信息的加密文件。这使得攻击者能够在每个受害者的环境中执行恶意活动。这一事件突显了软件供应链的脆弱性,即使是看似微小的漏洞也可能对依赖该软件的客户产生深远的影响。二月份,另一起针对半导体公司应用材料未公开业务合作伙伴的网络攻击,也造成了发货中断,并预计在2023年第一季度造成25亿美元的损失。

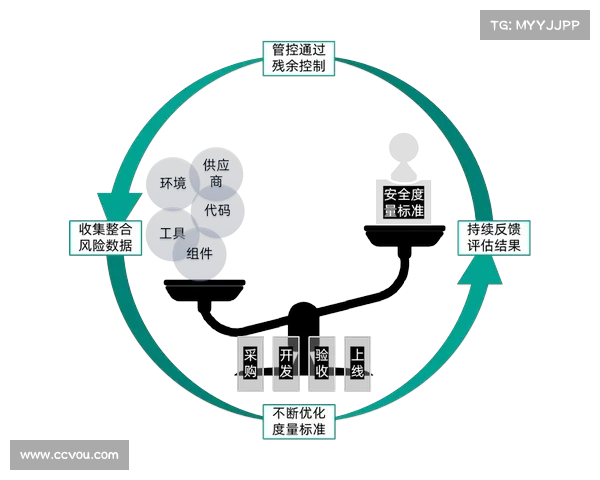

企业现在应该意识到,供应链的每一次扩展都会增加安全边界。保护组织免受供应链攻击的第一步是:构建一个准确的实时模型,涵盖整个供应链。这意味着要使用自动化发现技术识别所有第三方技术和供应商,简化维护完整且最新的第三方供应商清单的过程。安全团队可以通过增加任何在自动化发现过程中未被归类的第三方组织来完善这一清单。下一步是需要实时检测公司数字供应链中的攻击面风险,实时监控第三方的深网和暗网风险,例如恶意软件感染、泄露的凭证和数据泄露。

白鲸加速器安卓此外,实时掌握可信第三方供应商何时遭遇安全事件也变得至关重要。第三方供应商发生重大数据泄露或勒索软件攻击,可能会立即危及公司自身及其客户、合作伙伴和股东。安全团队必须迅速采取有效措施来保护其他供应链和公司本身。然而,由于实际攻击发生时可供安全团队处理多个攻击矢量的时间极其有限,安全团队必须提前做好充分的准备。安全人员和顾问必须保持高度警觉,尤其是在工作周末结束时,因为周五下午往往是威胁行为者实施欺诈行为如有针对性的网络钓鱼的高峰期。为了应对这种情况,建议在周一为安全人员提供休假,以补偿他们在周五和周六的警戒值班,就像周日的报纸通常给记者安排周一