恶意软件集群炸弹被新型“散开毒芹”威胁行动利用 媒体

新型威胁操作“展开的毒死乌头”

关键要点

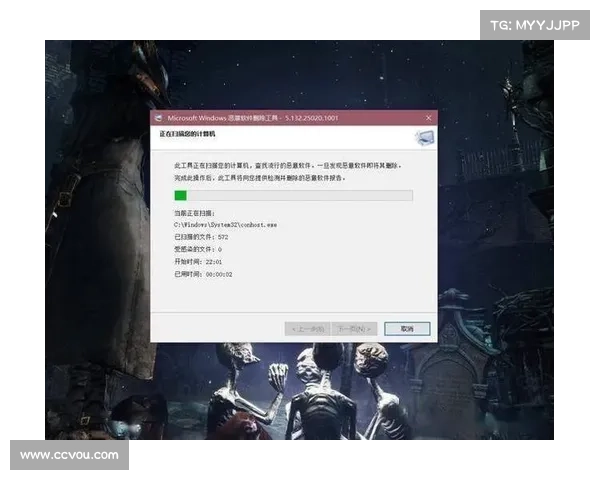

新发现的“展开的毒死乌头”威胁行动自2023年2月以来发起攻击,已部署超过50000个恶意软件集群炸弹。攻击目标主要集中在美国基础系统上。该攻击通过恶意电子邮件传播,使用文件“WEXTRACTEXE”逐步释放恶意软件。主要恶意软件包括Amadey、SmokeLoader、Redline、RisePro和Mystic Stealer等。研究人员建议使用更新的反病毒扫描程序来防御此类威胁。根据BleepingComputer的报道,名为“展开的毒死乌头”的威胁行动被认为起源于东欧,该操作通过发送含有“WEXTRACTEXE”文件的恶意电子邮件开始入侵。这一文件在执行后,将恶意软件逐级解包,分为四到七个阶段,Outpost24的KrakenLabs网络威胁情报团队对此进行了详细分析。

恶意软件类型描述Amadey一种恶意软件加载器,常用于后续下载其他恶意程序。SmokeLoader用于加载其他恶意软件的工具,悄无声息地进行攻击。Redline信息窃取恶意软件,专门获取敏感数据。RisePro另一款信息窃取软件,能够盯上受害者的各种信息。Mystic Stealer进一步巩固信息窃取功能。“展开的毒死乌头”使用的集群炸弹文件分发的载荷包括针对Windows系统的隐匿保护软件,如Enigma Packer,用于对恶意软件进行混淆,还包含性能检查器、系统信息收集工具和用于停用受影响设备安全特性的实用程序,包括Windows Defender等。

为了抵御这样的威胁,研究人员建议用户及时更新抗病毒扫描程序,确保对下载文件进行全面检查。这一过程能够有效提高防御能力,降低受到攻击的风险。

白鲸加速器最新版下载安装

白鲸加速器最新版下载安装